提前祝各位基友新年快乐~

目标地址:www.baidu.com

一共有五个端口8000-8005

不知道什么技术,所有端口都跳到了同一个IP的8082的端口上,只有后面几个参数不一样,而且确实是不同的系统:

简单看下下,没什么其他功能,而且有验证码,也猜不到用户名,那咱们就看下其他站吧,先从OA下手吧。

OA是泛微的:

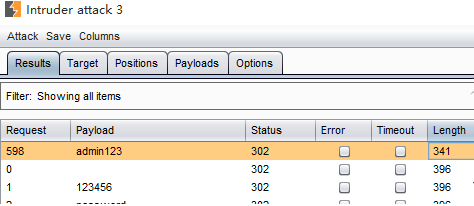

如果输入错误的账号默认会提示账号是否错误,但是他的没有,但是我谷歌搜到有个默认账号sysadmin,尝试爆破,得到密码:

进入后台,迟迟get不了shell

无奈放弃

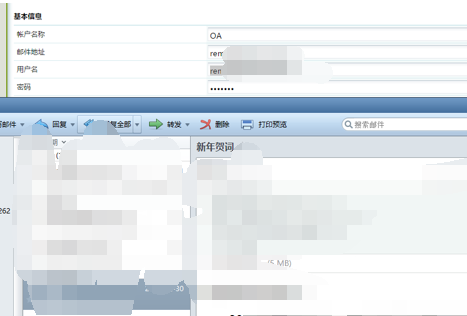

但是我找到一个重要信息,邮箱密码:

记录下:baidu_mail

然后发现这个IP上还有个8080端口,也是泛微的e-mobile:

用上面的密码尝试登录,失败,可是还存在一个manager管理页面,用一开始的密码成功进入:

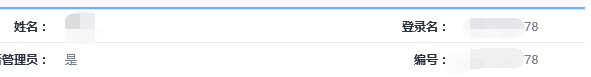

发现用户名

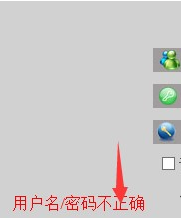

尝试登录8000-8005的系统,提示存在:

他的报错提示有密码错误、账号/密码错误等等

可是密码猜不到,别忘了,我们不是还有个从OA那里爆破到一个密码吗,试试

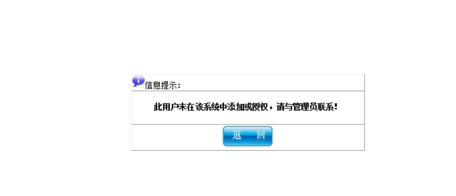

嗯,没权限。。。

但是我们有一个线索了,用户名,那写个程序爬下来再说

[Python] 查看源码 复制代码 import requests

import re

import sys

reload(sys)

sys.setdefaultencoding('utf8')

csv = open('lianxiren.txt','w')

for i in range(23):

print i

url = "http://oa.baidu.com:8080/manager/securityPolicy.do?method=detailed&userid=%s" %i

key = r"<td class=\"pvalue\">(.*?)<\/td>"

cookies = {'JSESSIONID':'baidutest':'test'}

get = requests.get(url,cookies = cookies)

print get.text

body = re.findall(key,get.text)

for b in body:

print b

csv.write(b + '\n')

我们不是有一个邮箱权限吗,还有个邮箱密码,那我们把通讯录脱下来,在加上OA上也有邮箱信息,一起拿来跑下呢

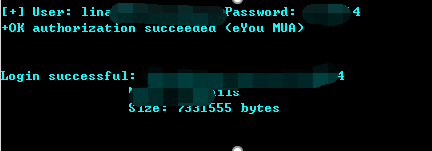

欸,密码通用

通讯录一开始不饱满,那我们就进一个邮箱导出一下咯,继续跑

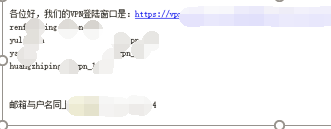

欸,VPN!!!

开始进内网

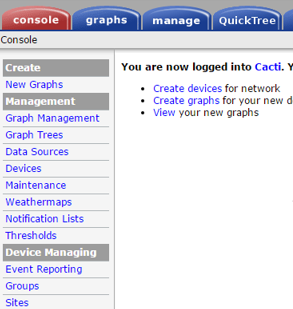

就一个系统,不管了,看了再说

。。。看了以后发现就是外网8000-8005上的系统。。。

刚刚不是sysadmin提示没权限吗,那我们就再试试,万一内网有权限了呢,可惜还是提示没权限。

而且邮箱里发现好多敏感信息,但是就是无法访问

欸,我看到了一个跟我OA里的用户名一样的账号,还有密码

成功登录,但是我是在内网进的,我去外网访问一下试试呢,403.。。意思就是说,如果你不进内网,有了账号密码也进不了系统。。。

看了下ssl vpn,竟然没给我分配虚拟地址

我猜应该是权限低的问题,我继续爆破邮箱

得到一个老总vpn

看到没,ALL!!

那我们原先好多不能访问的系统都能访问了

可是我们目的不是内网渗透呀,继续翻

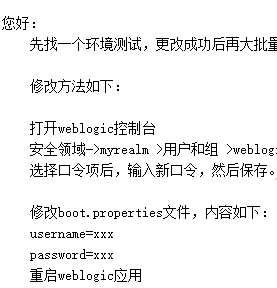

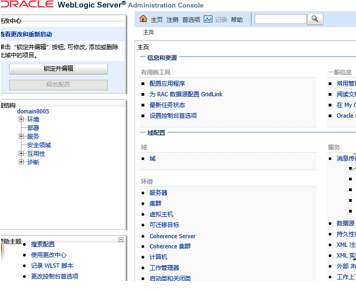

欸,密码呢(这里要说下,外网IP存在console目录,怀疑是weblogic,但是访问就是403,内网进来后发现可以访问)

我看到密码了!!

进入weblogic

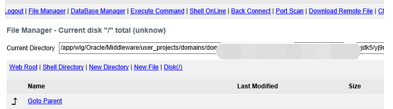

getshell

发现3个系统和其他14个系统都在一起

这次的任务也就完成了,过程很简单,就是从OA收集到了一个mail的通用密码,然后从OA中收集邮箱去爆破mail,得到了vpn,然后进入内网,通过weblogic来getshell。内网的在搞了,等下次再写给大家:) |